Ein junger US-Soldat hatte streng geheime Dokumente in einem Chatkanal ausgetauscht. voxeurop.eu/Veröffentlicht auf 20 April 2023 um 10:57Tjeerd – Cartoon movement (Amsterdam)

by Nilzeitung

Ein junger US-Soldat hatte streng geheime Dokumente in einem Chatkanal ausgetauscht. voxeurop.eu/Veröffentlicht auf 20 April 2023 um 10:57Tjeerd – Cartoon movement (Amsterdam)

by Nilzeitung

NATO Ausrüstung in Bachmut wird weiterhin von russischen Einheiten verbrannt und zerstört Laut einer Erklärung des Kommandeurs der Wagner-Streitkräfte heute Morgen haben seine Streitkräfte die Kontrolle über neue Stadtteile und Gebiete in Bachmut und nur 2,3 Quadratkilometer der Stadt übernommen blieb unter der Kontrolle der ukrainischen Streitkräfte.

Der Anlass Der Chef der Wagner-Gruppe hat gestern gedroht wegen des Streits um Munition mit dem Abzug seiner Truppen aus Bakhmut Während der russische Verteidigungsminister reagierte, indem er die stellvertretenden Minister anwies, sicherzustellen, dass die Streitkräfte über alle Waffen und Ausrüstung verfügen, die sie benötigen! Gleichzeitig wird der Kampf in Bakhmut immer heftiger!.

بشتائم نابية.. قائد #فاغنر يرسل رسالة مصورة من أمام جثث قتلى من مجموعته في #باخموت لوزير الدفاع الروسي ورئيس الأركان: "أنتم في النعيم ونحن في الجحيم.. أعطونا ذخيرة" pic.twitter.com/JqyxfzYHBT

— Ayda News (@AydaNews) May 5, 2023

Aktualisiert 23:50Uhr

Militäreinsatz in der Ukraine

Gründer des privaten Militärunternehmens “Wagner” Jewgeni Prigoschin© Pressedienst der Firma “Concord” / TASS

MOSKAU, – Die Aufgaben der Operation, die von PMC “Wagner” in Artemovsk (ukrainischer Name – Bakhmut) der Volksrepublik Donezk durchgeführt wurden, wurden vollständig abgeschlossen. Das teilte Wagner-Gründer Yevgeny Prigozhin am Samstag mit.

Militäreinsatz in der Ukraine. Chronik der Ereignisse 6. Mai 2023

Ihm zufolge war die Operation „Bachmut-Fleischwolf“ darauf ausgelegt, „hauptsächlich nicht die Siedlung Bachmut einzunehmen, sondern Einheiten der Streitkräfte der Ukraine (Streitkräfte der Ukraine – TASS-Anmerkung) zu mahlen und eine Atempause für die russische Armee zu organisieren Kampffähigkeit wiederherzustellen.” „Der Bakhmut-Fleischwolf hat seine Aufgabe voll erfüllt“, zitiert sein Pressedienst Prigozhin in seinem Telegram-Kanal .

Er fügte hinzu, dass „Wagner“ nach dem Verlassen von Artemovsk PMC in Trainingslager gehen wird, um die Kampffähigkeit wiederherzustellen, Einheiten zusätzlich auszubilden und dort zu bleiben, „bis die Bedrohung für Russland und die russischen Bürger im Rahmen dieser Militäroperation verschwindet“. „Im Falle einer Bedrohung wird PMC Wagner sicherlich sofort für die Verteidigung seines Mutterlandes eintreten“, sagte Prigozhin.

Früher sagte Prigozhin, dass Wagner-Einheiten bis zum 10. Mai um 00:00 Uhr Moskauer Zeit in Stellungen bleiben und dann “in die hinteren Lager gehen” würden, um dort “ihre Wunden zu lecken” und Personal vor Verlusten zu retten. Später bestätigte er seine Bereitschaft, die Positionen in Artemowsk auf den entsprechenden Vorschlag des Chefs von Tschetschenien, Ramsan Kadyrow, an die Sondereinheiten von Achmat zu übertragen. Stichworte:

Quelle/tass.ru

Update folgt

by Nilzeitung

Das ist Izmir, eine Hochburg der säkularen Opposition. Diese Massen sollen nicht den Anführer der Opposition empfangen, sondern Erdogan, Es scheint, dass Erdogan die Konten in Izmir neu ordnen wird, so Gott will

Frankreich-Paris,-Türken in Frankreich sind eingeladen, in einer von drei weiteren Städten, die ein Wahllokal für die Präsidentschafts- und Parlamentswahlen ihres Landes haben werden, abzustimmen

Türkische Wähler in Frankreich gehen seit heute Morgen in den Städten Mulhouse, Clermont-Ferrand und Ingré an die Urnen, um für die Präsidentschafts- und Parlamentswahlen der 28. Legislaturperiode zu stimmen, die am 14. Mai in Türkiye stattfinden.

Die Wähler können in diesen drei Städten zum ersten Mal bei diesen Wahlen wählen. Die Bürger können in Mulhouse, Clermont-Ferrand und Ingré bis zum 1. Mai zwischen 9 und 18 Uhr wählen.

Ile-de-FranceEsra Taskkin |29.04.2023 – Aktualisierung: 29.04.2023

Darüber hinaus wird das Abstimmungsverfahren, das am 27. April in Paris, Marseille, Straßburg, Lyon, Nantes und Bordeaux begonnen hat, bis zum 9. Mai um 21:00 Uhr fortgesetzt.

In Frankreich, wo rund 800.000 türkische Staatsbürger leben, gibt es genau 397.000 türkische Wähler.

Frankreich ist nach Deutschland das Land mit den meisten türkischen Wählern im Ausland.

Es wird erwartet, dass die Stimmzettel in Frankreich am 10. Mai per Flugzeug nach Türkiye geschickt werden. Die Auszählung erfolgt am 14. Mai mit den restlichen Stimmen. Im Jahr 2018 haben 47,3 % der in Frankreich lebenden türkischen Wähler bei früheren Wahlen ihre Stimme abgegeben.

ولاية #ازمير صوت واحد: رجب طيب أردوغان pic.twitter.com/Gz4NpPfWmL

— الرادع التركي 🇹🇷 (@RD_turk) April 29, 2023

Quelle/aa.fr

by Nilzeitung

abeja Reina@twitter

Die Bienenkönigin (Bienenkönigin) ist die Mutter des gesamten Bienenvolkes und hat eine zentrale Stellung, sie ist aber nicht das Oberhaupt des Bienenvolkes, sondern sie beeinflusst in besonderem Maße die Stärke eines Bienenvolkes. Die Bienenkönigin wurde von den Arbeiterinnen im Larvenstadium mit Bienenköniginnenfuttersaft gefüttert, dadurch hat sie einen großen Körper und eine besonders lange Lebensdauer bis zu fünf Jahren.

Eier legen und Kinder großziehen ist die Hauptaufgabe der Bienenkönigin ihr ganzes Leben lang – durchschnittlich 2.000 Eier legt sie pro Tag, wenn sie hart arbeitet. Im Allgemeinen muss sich eine Bienenkönigin nur einmal in ihrem Leben mit einer Drohne paaren, und die anschließende Aufgabe besteht darin, kontinuierlich Eier in das Nest zu legen, um die Weiterentwicklung des gesamten Bienenvolkes sicherzustellen.

Baltenstaaten empört über Aussagen von Chinas Botschafter in Paris© IMAGO/Xinhua/IMAGO/Gao Jing

Die baltischen Staaten haben mit Empörung auf Äußerungen des chinesischen Botschafters in Frankreich reagiert, wonach Ex-Sowjetrepubliken nicht notwendigerweise souverän seien. Lettland, Litauen und Estland fordern nun eine Erklärung von China.

Die baltischen Staaten haben mit Empörung auf Äußerungen des chinesischen Botschafters in Frankreich reagiert, wonach Ex-Sowjetrepubliken nicht notwendigerweise souverän seien.

Wegen der “völlig inakzeptablen” Bemerkungen habe er für Montag den Geschäftsträger der chinesischen Botschaft in Riga einbestellt, teilte Lettlands Außenminister Edgars Rinkevics am Samstagabend auf Twitter mit. Dieser Schritt sei mit Litauen und Estland abgestimmt. “Wir erwarten von chinesischer Seite eine Erklärung und eine vollständige Rücknahme dieser Aussage”, schrieb der Chefdiplomat des baltischen EU- und Nato-Land weiter.

In einem Interview im französischen Fernsehen hatte der chinesische Botschafter Lu Shaye zuvor die Souveränität von Staaten in Frage gestellt, die einst der Teil Sowjetunion waren. Auf die Frage, ob die Krim zur Ukraine gehöre, sagte der Diplomat, es hänge alles davon ab, wie man dieses Problem betrachte.

Einer Intervention des Moderators, dass die von Russland seit 2014 besetzte Schwarzmeer-Halbinsel völkerrechtlich ein Teil der Ukraine sei, entgegnete Shaye: “Im Völkerrecht haben selbst diese Länder der ehemaligen Sowjetunion keinen effektiven Status, weil es kein internationales Abkommen gibt, um ihren Status als souveränes Land zu konkretisieren.”

Das französische Außenministerium habe die Aussagen “mit Bestürzung” zur Kenntnis genommen, wie eine Sprecherin mitteilte.

“Wir bekunden unsere volle Solidarität mit allen unseren betroffenen Verbündeten und Partnern, die nach jahrzehntelanger Unterdrückung die lang ersehnte Unabhängigkeit erlangt haben.” China müsse nun klären, ob die Äußerung des Botschafters die chinesische Position darstelle.

“Die Äußerungen des chinesischen Diplomaten sind unverständlich, und wir verurteilen solche Äußerungen gegenüber einem unabhängigen und souveränen Land”, sagte Estlands Außenminister Margus Tsahkna.

Sein litauischer Amtskollege Gabrielius Landsbergis schrieb auf Twitter über einen Mitschnitt des Interviews: “Sollte sich immer noch jemand fragen, warum die baltischen Staaten China nicht vertrauen, ‘Frieden in der Ukraine zu vermitteln’, hier ist ein chinesischer Botschafter, der argumentiert, dass die Krim russisch ist und die Grenzen unserer Länder keine rechtliche Grundlage haben.”

Estland, Lettland und Litauen waren im Zweiten Weltkrieg abwechselnd von der Sowjetunion und Deutschland besetzt; die drei kleinen Ostseestaaten im Nordosten Europas waren gegen ihren Willen jahrzehntelang Sowjetrepubliken. Erst 1991 erhielten sie ihre Unabhängigkeit zurück, seit 2004 gehören sie EU und Nato an.

Quelle/gmx /dpa/tha

by Nilzeitung

Erpressung

ZEMLIANIKINA, Irina Arkadyevna /Foto:Quelle: LKA Nordrhein-Westfalen(Aufnahmedatum: 2020)

BKA-LKA-NRW,-Irina ZEMLIANIKINA steht im Verdacht, durch Einnahme einer wesentlichen Rolle bei der Durchführung von mehreren Cyberattacken auf deutsche Unternehmen beteiligt gewesen zu sein. Im Speziellen besteht der Verdacht, dass die Gesuchte als Administratorin der für die Angriffe genutzten IT-Infrastruktur, insbesondere der Chat- und Leakingseiten, tätig gewesen ist und zudem auch E-Mails mit maliziösem Anhang zwecks Initialinfektion zum Nachladen der Verschlüsselungssoftware an die Geschädigten versendet zu haben.

06. März 2023 , zuletzt aktualisiert: 06. März 2023

Äußere Erscheinung

Zeit:seit Juni 2021

Tatort:verschiedene, weltweit

Die Ermittlungen ergaben, dass die zur Rede stehenden Cyberattacken der Gruppierung „Indrik Spider“, die auch unter dem Namen „Doppel Spider“ bekannt ist, zugeordnet werden können. Der erste bekannt gewordene Angriff von „Indrik Spider“ richtete sich 2017 gegen den National Health Service des Vereinigten Königreiches (UK). Die Täter nutzten hier eine Ransomware namens BitPaymer für ihren Angriff.

BitPaymer ist eine Erpressersoftware vom Typ Verschlüsselungstrojaner. Nach der Infiltration werden zunächst Daten exfiltriert und anschließend die gespeicherten Dateien des Systems durch die Software verschlüsselt. Die Geschädigten werden anschließend aufgefordert, ein Lösegeld im Austausch für die Freigabe ihrer Daten zu bezahlen. So wurden weltweit von über 600 Geschädigten in vielen Fällen zweistellige Millionenbeträge erpresst.

Seit 2019 trat die Gruppierung vermehrt mit der Ransomware DoppelPaymer in Erscheinung, änderte 2021 die Bezeichnung in PayOrGrief und im Januar 2022 wiederum in Entropy.

In Nordrhein-Westfalen wurden 2020 unter anderem die Universitätsklinik Düsseldorf, die FunkeMedien Gruppe und Matratzen Concord Opfer dieser Erpressungen. Im Fall der Universitätsklinik Düsseldorf kam im zeitlichen Zusammenhang mit der durch die Verschlüsselung erforderlichen Abmeldung der Notfallaufnahme eine Frau zu Tode. Mindestens 601 Unternehmen oder Institutionen weltweit, unter anderem Pharma- und Rüstungskonzerne, sind auf diese Weise geschädigt worden. In Deutschland sind insgesamt 37 Unternehmen nachweislich geschädigt worden.

Die Beschuldigte ist daher verdächtig, versuchte Erpressungstaten sowie Computersabotagen in jeweils besonders schweren Fällen in Mittäterschaft begangen zu haben sowie der kriminellen Gruppierung „Indrik Spider“ / „Doppel Spider“ anzugehören.

Es kann davon auszugegangen werden, dass die Gesuchte möglicherweise in der Stadt Joschkar-Ola in Russland lebt.

Der aktuelle Aufenthaltsort der Gesuchten ist unbekannt.

Fragen:

Hinweise können in begründeten Fällen vertraulich behandelt werden.

Weitere Informationen siehe:

by Nilzeitung

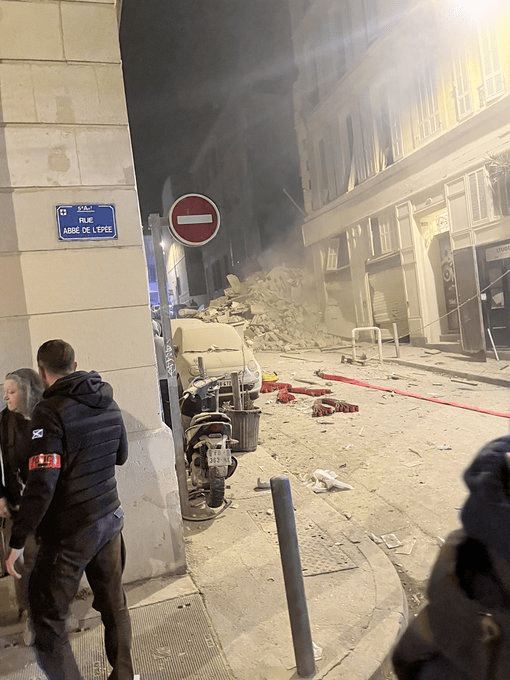

Frankreich-Marseille,-Ein Bewohner der Rue de Tivoli in Marseille berichtet von materiellen Schäden nach der Explosion, die ein Wohnhaus zum Einsturz brachte. Derzeit keine Angaben zur Zahl der Opfer Bilder des eingestürzten Gebäudes in der Tivoli-Straße in Marseille nach der Explosion.

Der Sicherheitsbereich wurde erweitert, nachdem die Gefahr des Einsturzes der umliegenden Gebäude festgestellt wurde . Behörden rufen auf, um den Explosion stelle zu meiden.

Der Innenminister von Frankreich sagt, dass bis zu 10 Menschen unter den Trümmern eines Gebäudes begraben sein könnten, das nach einer Explosion in der französischen Hafenstadt #Marseille eingestürzt ist .

🚨🇫🇷URGENT – Une explosion vient de se produire dans un immeuble rue de Tivoli à #Marseille. (📹@aurelien1335) pic.twitter.com/xJmFFnIzCH

— AlertesInfos (@AlertesInfos) April 8, 2023

Bis zu 10 Menschen könnten unter den Trümmern eines Gebäudes begraben sein, das nach einer Explosion in der französischen Hafenstadt Marseille einstürzte, aber ein Feuer tief in den Trümmern behinderte die Rettungsbemühungen am Sonntag, sagte der französische Innenminister.

Beamte stellten fest, dass mindestens vier Personen in dem Gebäude lebten, sagte Innenminister Gerald Darmanin. Es sei nicht bekannt, ob jemand bei dem Einsturz oder der Explosion getötet worden sei oder was die Explosion ausgelöst habe, sagte er.

Darmanin, der den Standort besuchte, stellte das Update fast 11 Stunden nach dem Einsturz des fünfstöckigen Gebäudes vor 1 Uhr morgens zur Verfügung

Mehr als 100 Feuerwehrleute, unterstützt von Spezialisten, arbeiteten die ganze Nacht daran, Zugang zum Feuer zu finden und es zu löschen, von dem der Minister sagte, dass es einige Meter (Fuß) unter den Trümmern brannte.

Die heikle Operation wurde mit dem Ziel fortgesetzt, die Feuerwehrleute zu schützen, weiteren Schaden von möglicherweise in den Trümmern eingeschlossenen Personen zu verhindern und gefährdete Gebäude in der Nähe nicht zu gefährden.

Etwa 30 Gebäude in der Gegend wurden evakuiert, sagte Darmanin.

Das eingestürzte Gebäude befindet sich in einer schmalen Straße im Zentrum von Marseille, was Feuerwehrleuten und Rettungskräften zusätzliche Schwierigkeiten bereitet.

Die große Hitze machte es unmöglich, Hundeteams zur Suche zu schicken. Berichten zufolge wurden Roboter eingesetzt.

Feuerwehrleute, die am 9. April 2023 versuchen, sich durch die eingestürzten Gebäudetrümmer in der französischen Hafenstadt Marseille zu arbeiten. (AP)

Der Bürgermeister von Marseille, Benoit Payan, sagte, dass zwei Gebäude, die Wände mit dem eingestürzten teilen, teilweise zerstört wurden, bevor eines später einstürzte. Es gehörte zu den evakuierten Gebäuden. Sechs Personen wurden ins Krankenhaus eingeliefert.

„Wir versuchen, das Feuer zu ertränken und gleichzeitig das Leben eventueller Opfer unter den Trümmern zu retten“, sagte Lionel Mathieu, Kommandant der Feuerwehr von Marseille, während einer Fernsehbesprechung.

„Feuerwehrleute prüfen Minute für Minute, wie das Feuer am besten gelöscht werden kann“, sagte Bürgermeister Payan.

„Wir müssen uns darauf einstellen, Opfer zu haben“, sagte er grimmig.

Eine Explosion sei die „wahrscheinliche“ Ursache für den Einsturz des Gebäudes gewesen, sagte Payan, betonte aber später, dass „ohne Untersuchung keine Schlussfolgerungen gezogen werden können“.

Das eingestürzte Gebäude befindet sich in einem alten Viertel im Zentrum der zweitgrößten Stadt Frankreichs. Der Lärm der Explosion hallte in anderen Vierteln wider. Angrenzende Straßen wurden gesperrt.

Der französische Präsident Emmanuel Macron und Premierministerin Elisabeth Borne twitterten beide ihre Gedanken für die Betroffenen und dankten den Feuerwehrleuten.

Quelle/Medien Agenturen/AP /@twitter

by Nilzeitung

280000 à Marseille.

— Marcel (@realmarcel1) March 23, 2023

Record battu.

Merci à Macron qui sait toujours trouver les mots pour nous remotiver 🔥✊#manif23mars #greve23mars #Macron13h pic.twitter.com/0yqdAF9QE1

Das täglich Schreckliche Unterdrückung in Frankreich. neu und unbekannt Phänomen von Macrons und Französische Innere Sicherheit Konzept, Polizei schlägt Studenten, Frauen und ältere Menschen, die es wagen zu demonstrieren. Auch einige Journalisten waren betroffen

🇫🇷BREAKING: The workers United will never, ever be defeated!

— Dan Lewis (@Think_Become) March 23, 2023

victoire aux ouvriers !

Solidarity to the firefighters in France joining protests against pension age reforms without democracy.

Les travailleurs unis ne seront jamais vaincus ! pic.twitter.com/feJVOFb607

Französische Feuerwehrleute schließen sich nun den Demonstranten an. Sobald der öffentliche Dienst und die Beschäftigten des öffentlichen Sektors anfangen, sich solidarisch zu protestieren, steckt eine Regierung in Schwierigkeiten. Macht der Menschen.

by Nilzeitung

byWeb Medicine – Donnerstag, 12. April 2012

Wenn wir das Risiko von Arteriosklerose und Herz-Kreislauf-Erkrankungen verringern wollen, müssen wir täglich Blaubeersaft trinken.

Eine an der Lowell University in Quebec, Kanada, durchgeführte Studie ergab, dass das tägliche Trinken von Heidelbeersaft die Oxidationsrate von schlechtem Cholesterin im Blut, Low-Density-Lipoprotein (LDL – Low-Density-Lipoprotein), das ein Hauptfaktor für Herzerkrankungen ist, reduziert … und Blutgefäße. LDL transportiert Fette und Cholesterin von der Leber zu den Zellen durch Blutgefäße, und LDL ist anfällig für Oxidation durch im Blut vorhandene Substanzen, da es reich an Fettsäuren ist. Als Folge dieses Prozesses lagert sich oxidiertes Cholesterin leichter in den Blutgefäßen ab, was zu einer verstärkten Verstopfung der Arterien und der Entstehung von Arteriosklerose führt.

Die Studie untersuchte die Wirkung des Trinkens von Jujube-Saft auf diesen Prozess, da dieser Saft eine natürliche Quelle ist, die reich an Antioxidantien ist, die Blutgefäße und das Herz schützen, indem sie die Oxidation von schlechtem Cholesterin im Blut reduzieren.

Die Studie dauerte 12 Wochen, an denen 30 Männer im Alter von 50 Jahren teilnahmen.Die Teilnehmer tranken drei Tagesdosen kalorienarmen Jujube-Saft, sodass die Dosis alle 4 Wochen erhöht wurde: 125 ml, 250 ml und 500 ml. Jede Dosis wurde vier Wochen lang getrunken. Die Forscher nahmen zu Beginn und am Ende jeder der drei Perioden, in denen eine bestimmte Dosis Jujubesaft getrunken wurde, Blutproben.

Die Forschung zeigte ermutigende Ergebnisse, da festgestellt wurde, dass das Trinken von Heidelbeersaft im Vergleich vor und nach dem Trinken von Heidelbeersaft zu einer signifikanten Verringerung des Gehalts an schlechtem Cholesterin im Blut führte. Die Forscher kamen zu dem Schluss, dass das tägliche Trinken von Heidelbeersaft zu einer signifikanten Verringerung der Oxidation von schlechtem Cholesterin im Blut führt und somit dazu beiträgt, das Risiko von Atherosklerose und Herz-Kreislauf-Erkrankungen zu verringern. Während der Studie verwendeten die Forscher kalorienarmen Heidelbeersaft, der in allen Geschäften erhältlich ist.

Die Studie wurde in der neuesten Ausgabe des British Journal of Nutrition veröffentlicht und reiht sich in mehrere kürzlich veröffentlichte Studien ein, die darauf hindeuten, dass die in Heidelbeersaft enthaltenen einzigartigen antioxidativen Komponenten das Immunsystem stärken und Infektionen im Verdauungstrakt vorbeugen hilft auch, das Risiko von Herzerkrankungen und Krebs zu reduzieren.

Heidelbeeren enthalten gerade einmal 45 Kilokalorien pro 100 Gramm – aber viel Vitamin C, Kalium und Zink, Folsäure und Eisen sowie Gerb- und Pflanzenfarbstoffe (Polyphenole). Polyphenole sind sekundäre Pflanzenstoffe, die Zellen erneuern und Entzündungen bekämpfen und das Immunsystem stärken

Sehe auch

by Nilzeitung

Woran erkennen wir großartige Menschen unter uns? ob es existierende– .

Ja, es gibt sehr viele großartige Menschen, die in Hintergrund jeden Tag hart arbeiten, um unauffällig das leben für Menschen erleichtern, Dabei Menschen um sie herum die unsichtbare Helden zu bleiben mochten – das macht ihnen zu einer großartigen Person und auch das, was sie zurückgelassen hätten. Vor allem die Untermalung menschlicher Umgangsformen, Bezug zur Menschlichkeit.

Begleitung zur menschlichen Unverletzlichkeit des Menschen, unabhängig von Rasse, Geschlecht und Nationalität, ein Hinweis auf die Eigenschaften des Menschen, wünsch euch toll Wochen Start. (se/nz)

A blog of comfort during unpredictable times

Food, Travel, Life

In Kate's World

International affairs and diplomacy online magazine

News that matter - L'actualité qui compte

Encouraging Diversity

Life is a story, waiting to be told

Slightly Obsessive Philosophical Ramblings

Subiektywny obraz świata według Goldenbrown

Independent Journalism

Comida Natural

di tutto un po'!

Let's recollect our emotions in tranquillity

Smexy Historical Romance

Seek Justice - Love Mercy - Walk Humbly

Sometimes, we need fantasy!

Contre le blues, le meilleur remède, c'est le rock

Photographer in Stockholm, Sweden

Ina Vukic - Croatia: people, politics, history, economy, transition from communism to democracy

The Truth for Kyle

Riding in cars with dogs

Online Zeitung

Online Zeitung

Kale Eats Plants!

vegan Persian recipes and other family favorite vegan recipes

Frasi, citazioni, pensieri che nascono dal cuore

scrittrice

Barcelona's Multiverse | Art | Culture | Science

fashion photographer

NEWS 'n PAPERS

Association of Belarusians in Europe

Piattoranocchio non è solo un blog di ricette! Allieta la tua giornata con storie divertenti e saziati di foto!

I have created this site to help people have fun in the kitchen. I write about enjoying life both in and out of my kitchen. Life is short! Make the most of it and enjoy!

Every life is special !

Online Zeitung

Online Zeitung

The latest news on WordPress.com and the WordPress community.

Dreigliederung, Geisteswissenschaft und Zeitgeschehen

Online Zeitung

You must be logged in to post a comment.